Moltworker導入ガイド:CloudflareでOpenClaw(パーソナルAIエージェント)を構築・Zero Trust設定する方法

- 1. 導入

- 2. 前提条件

- 3. 手順(PC)

- 4. 手順(スマホ)

- 5. よくある失敗と対処

- 6. Jicoo(ジクー)について

導入

ローカル環境や専用のMac miniを用意して、24時間稼働のパーソナルAIエージェントを維持する。こうした手動のインフラ管理やセキュリティの不安に、現場は悲鳴を上げているはずです。

この記事を読むことで、Cloudflareのサーバーレス環境を活用し、Moltworker経由でOpenClaw(旧Moltbot)をセットアップする具体的な手順がわかります。さらに、Cloudflare Zero Trust設定によって安全なアクセス制限をかける方法まで網羅しており、概ね30〜45分程度で自分専用のAIエージェントを構築できるようになります。

ハードウェアの死活監視やポート開放のリスクに怯える手動運用から抜け出し、クラウド上で安全かつスケーラブルにAIを稼働させる。本来のコア業務に集中できる、このシームレスな体験こそが価値だと考えます。

前提条件

本記事は、2026年3月19日時点での公式リポジトリおよびCloudflareの仕様に基づいた検証内容です。Moltworkerは現在PoC(概念実証)段階であり、将来的に仕様が変更される可能性がある点にご留意ください。

構築にあたり、以下の環境とアカウントが必要です。

- CloudflareアカウントとWorkers有料プラン:コンテナ実行環境(Sandbox)を利用するため、Workers Paidプラン(最低月額5ドル)への加入が必須です。無料プランではエラーになります。

- モデルプロバイダーのAPIキー:Anthropic(Claude)などのAPIキー。

- 基本的な開発環境:Node.js、npm、GitがインストールされたPC。

- 対象読者:CLIの基本操作に慣れており、社内や個人プロジェクトで新しいAIエージェントの運用を模索している技術担当者やデベロッパー。

手順(PC)

ここからは、手元のPCのターミナルを使った具体的なMoltworker導入手順を解説します。

Step 1: Moltworker環境のセットアップ

まずは公式リポジトリをクローンし、必要な依存関係をインストールします。

- ターミナルを開き、以下のコマンドでリポジトリをローカルに複製します。

git clone https://github.com/cloudflare/moltworker.git - クローンしたディレクトリに移動します。

cd moltworker - パッケージをインストールします。

npm install

Step 2: Cloudflare Workersへのデプロイと設定

次に、AIモデルを動かすための認証情報などをCloudflare Workersのシークレットとして登録し、初回デプロイを行います。

- Wrangler CLIを使って、AnthropicなどのAPIキーを登録します。

npx wrangler secret put ANTHROPIC_API_KEY(プロンプトが表示されたら、取得したAPIキーをペーストします) - 管理UIにアクセスするためのランダムなゲートウェイトークンを生成し、同様にシークレットとして登録します。

npx wrangler secret put GATEWAY_TOKEN - 準備が整ったら、以下のコマンドでWorkersへデプロイします。

npm run deploy

デプロイが成功すると、ターミナルにWorkersのURLが表示されます。しかし、この時点ではまだセキュリティが不十分なため、次のステップでアクセス制限をかけます。

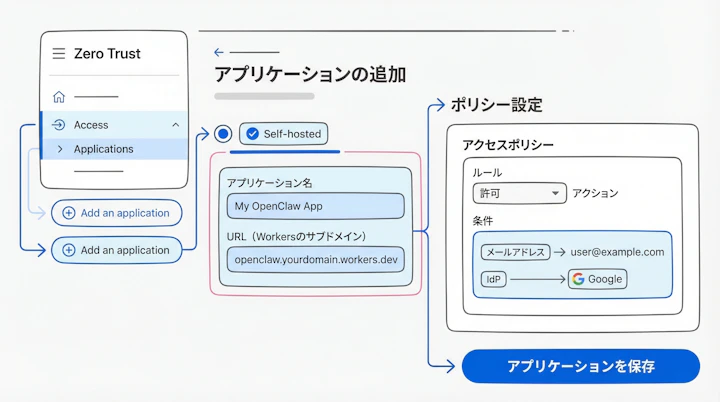

Step 3: Cloudflare Zero Trustによるセキュリティ設定

インターネット上に管理画面をそのまま公開するのは非常に危険です。Cloudflare Zero Trust(Access)を用いて、許可されたユーザーだけがアクセスできるように設定します。

- Cloudflareのダッシュボードにログインし、「Zero Trust」メニューを開きます。

- 「Access」>「Applications」へ進み、「Add an application」をクリックします。

- 「Self-hosted」を選択し、アプリケーション名と、先ほどデプロイしたWorkersのURL(サブドメイン)を入力します。

- ポリシー設定画面で、アクセスを許可するメールアドレスやIdP(GoogleやGitHubなど)の条件を指定します。

- アプリケーションを保存した後、概要ページからApplication Audience(AUD)タグの文字列をコピーします。

- ターミナルに戻り、取得したAUDタグとチームドメインをシークレットに登録します。

npx wrangler secret put CF_ACCESS_AUDnpx wrangler secret put CF_ACCESS_TEAM_DOMAIN - 再度

npm run deployを実行して設定を反映させます。

これで、指定したユーザーのみがZero Trust認証を経てOpenClawにアクセスできる安全な環境が完成しました。

手順(スマホ)

Moltworkerの構築作業自体はPCのCLIで行う必要がありますが、構築後の動作確認や日常的な利用はスマートフォンからでも快適に行えます。

- ブラウザからのアクセス:スマホのブラウザでWorkersのURLにアクセスすると、Cloudflare Accessの認証画面が表示されます。設定したメールアドレス等でログインすれば、PCと同じように管理UIを操作できます。

- メッセージングアプリ連携:TelegramやSlackなどのアプリと連携設定を行っておけば、スマホのチャット画面から直接AIエージェントに話しかけ、タスクを依頼することが可能です。

よくある失敗と対処

Moltworkerのセットアップ時につまずきやすいポイントをQ&A形式でまとめました。

Q. デプロイ後にURLへアクセスしても、エラーやタイムアウトになってしまいます。 A. 初回アクセス時は、バックグラウンドでコンテナが起動する「コールドスタート」が発生するため、応答までに1〜2分程度かかる場合があります。少し待ってからページをリロードしてみてください。

Q. npm run deploy 実行時に権限エラーやSandbox関連のエラーが出ます。

A. Cloudflare Workersの無料プランを使用している可能性が高いです。Moltworkerの実行にはSandbox機能が必要なため、必ずWorkers Paidプラン(月額5ドル)が有効になっているかダッシュボードで確認してください。

Q. コンテナが再起動すると、これまでの会話履歴やデバイスのペアリング情報が消えてしまいます。

A. デフォルトの状態ではデータは永続化されません。状態を保持するには、Cloudflare R2ストレージのバケットを作成し、wrangler.toml にR2のバインディング設定を追加する必要があります。

**Q. 新しいブラウザからアクセスすると「デバイスが承認されていません」と表示されます。 A. OpenClawはデフォルトでデバイスペアリング機構が有効になっています。新しい端末から接続した際は、すでに承認済みの管理端末(または初期設定時のトークン)を使って、UI上から新しいデバイスのセッションを承認する必要があります。

運用を安定させるには

少し前まで、パーソナルAIエージェントを動かすために、オフィスの片隅や自宅でMac miniを24時間稼働させていた開発者も多いのではないでしょうか。しかし、認証のかかっていないポートを誤ってインターネットに公開してしまい、APIキーが漏洩するリスクに冷や汗をかいた経験があるかもしれません。

そうしたインフラ管理の疲弊やセキュリティの不安から解放される転換点となるのが、今回のCloudflare環境への移行です。Zero Trust Accessによって強固な認証の壁が構築されることで、チームの心理的安全性は劇的に向上します。

実務的には、単にエージェントを動かすだけでなく、Cloudflare R2を連携させて会話履歴を永続化したり、AI Gatewayを挟んでプロンプトの実行ログやトークン消費量を可視化したりする構成が強く推奨されます。これらは手動のローカル運用では実装ハードルが高い、クラウドネイティブならではの高度なTipsです。

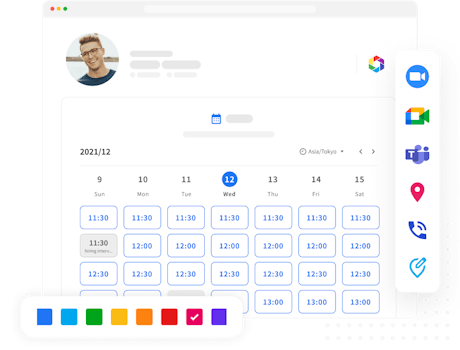

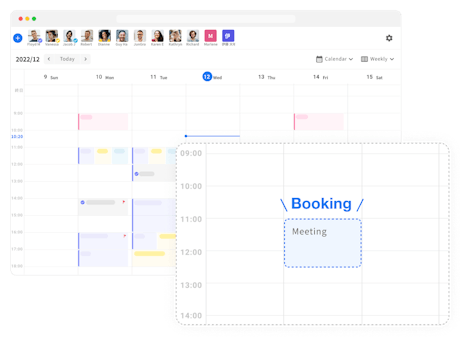

また、AIエージェントが安定稼働すれば、Slack経由で「来週の〇〇さんとの商談を調整して」と指示するだけで、裏側でAPIを叩いてスケジュールを確保するといった業務の自動化が見えてきます。こうした場面では、AIの出力を受け取って確実にカレンダーへ反映させるため、Jicooのような日程調整ツールを連携ハブとして活用することで、ダブルブッキングの防止やWeb会議URLの自動発行といった運用プロセスを標準化しやすくなるでしょう。

まとめ

MoltworkerとCloudflare Zero Trustを組み合わせることで、月額わずか5ドルで、安全かつメンテナンスフリーなパーソナルAIエージェント環境を手に入れることができます。

次にやるべきアクションは、CloudflareアカウントのWorkersプランを確認し、公式リポジトリをローカルにクローンすること**です。

まずは手元で環境を立ち上げ、セルフホスト型AIの新しい可能性を体感してみてください。

Jicoo(ジクー)について

セールスや採用などのミーティングに関する業務を効率化し生産性を高める日程調整ツール。どの日程調整ツールが良いか選択にお困りの方は、まず無料で使い始めることができサービス連携や、必要に応じたデザインや通知のカスタマイズなどの機能が十分に備わっている日程調整ツールの導入がおすすめです。

チームで使える日程調整ツール「Jicoo」とは?